Ik moet de webwinkelgegevens, die zijn gekoppeld aan mijn Chrome-extensies, analyseren op veiligheidsrisico's.

Opgelost door CRXcavator

Het probleem

Als gebruiker van Chrome-extensies word ik geconfronteerd met het probleem dat deze potentieel veiligheidsrisico's kunnen inhouden, waaronder verborgen bedreigingen zoals datadiefstal, beveiligingsinbreuken en malware. De uitdaging is om de webwinkelgegevens die gekoppeld zijn aan mijn extensies effectief te analyseren op deze risico's. Dit houdt in dat ik verschillende factoren moet beoordelen, zoals verzoeken om toestemming, inhoudsbeveiligingsbeleid en het gebruik van third-party bibliotheken. Daarnaast heb ik een oplossing nodig die mij helpt om een algemene risicowaarde voor elk van mijn extensies te bepalen, om ervoor te zorgen dat mijn browse-ervaring altijd veilig blijft. Daarom is een robuust hulpmiddel nodig dat deze analyse automatisch kan uitvoeren en mij de gewenste informatie kan verstrekken.

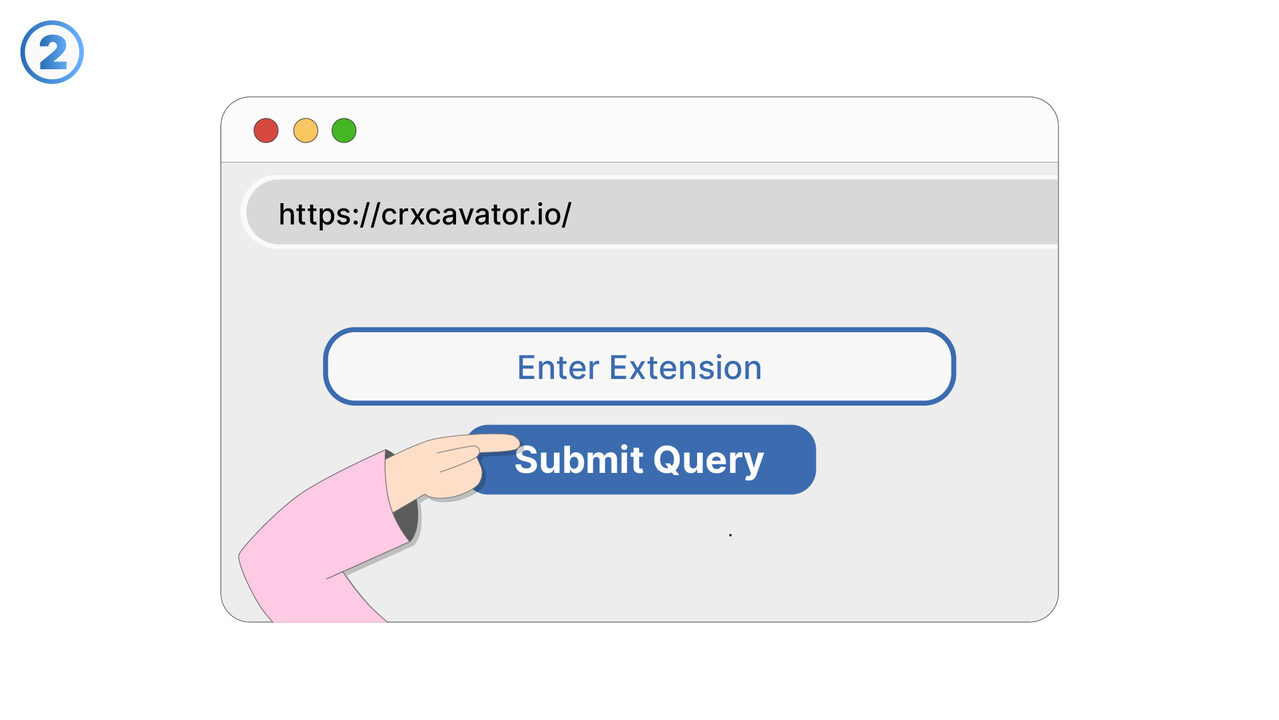

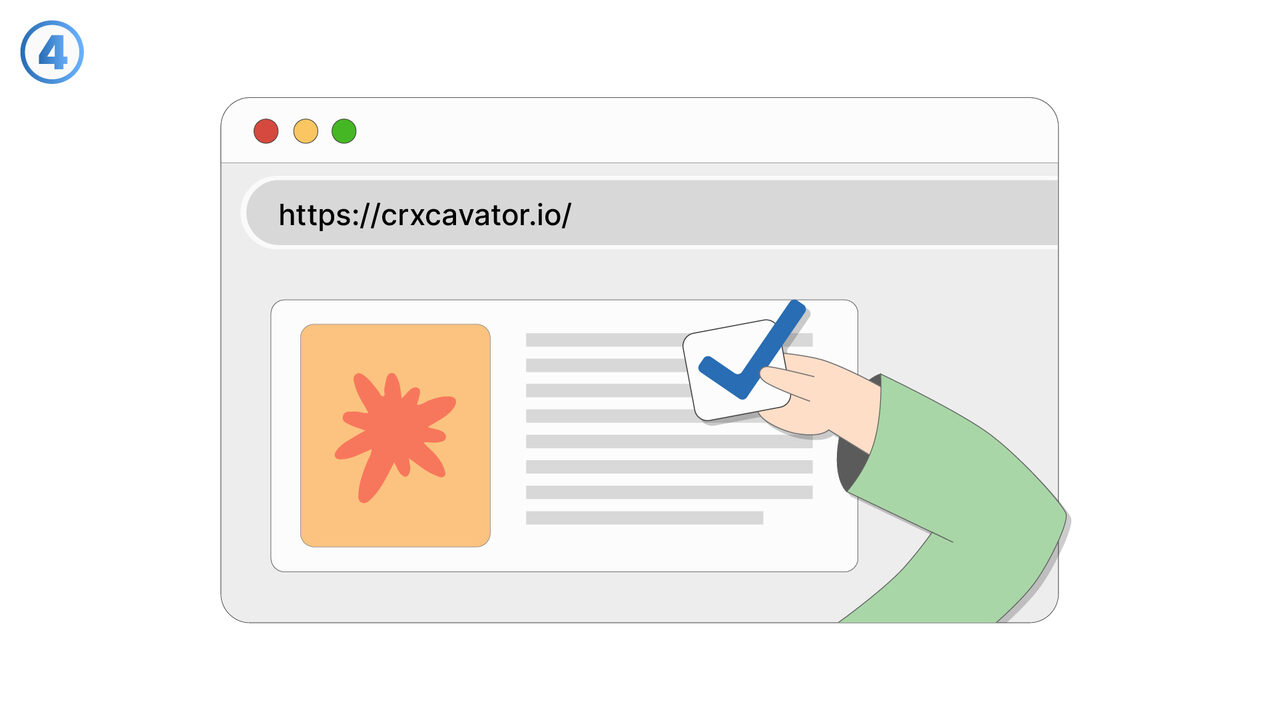

Schermafbeeldingen

De oplossing

CRXcavator helpt gebruikers om de mogelijke beveiligingsrisico's van hun Chrome-extensies effectief te beoordelen. Het doorzoekt de webwinkelgegevens die aan de respectievelijke extensies zijn gekoppeld en analyseert verschillende sleutelfactoren, zoals toestemmingsaanvragen en beleidsregels voor inhoudsbeveiliging. Bovendien controleert het het gebruik van externe bibliotheken, die vaak een bron van beveiligingsproblemen kunnen zijn. De tool berekent vervolgens een totale risicowaarde voor elke extensie, die de gebruiker onmiddellijk een overzicht geeft van het potentiële risico. Door deze geautomatiseerde analyse maakt CRXcavator het browsen veiliger door gebruikers in staat te stellen om weloverwogen beslissingen te nemen over de installatie en het gebruik van Chrome-extensies.

Externe bron

https://crxcavator.io/

Gebruik dit hulpmiddel als oplossing voor de volgende problemen

- Ik heb een methode nodig om mijn Chrome-extensies te analyseren op mogelijke veiligheidsrisico's en bedreigingen.

- Ik heb moeite met het begrijpen van de machtigingsvereisten van Chrome-extensies en het beoordelen van de veiligheidsrisico's.

- Ik heb een oplossing nodig om mijn Chrome-extensies te controleren op onveilige bibliotheken van derden.

- Ik heb een manier nodig om de veiligheid van mijn Chrome-extensies te beoordelen en verborgen bedreigingen te identificeren.

- Ik heb een mogelijkheid nodig om de veiligheidsrisico's van mijn Chrome-extensies te analyseren en te beoordelen.

- Ik heb een manier nodig om de veiligheid van mijn Chrome-extensies te controleren en hun risicofactor te beoordelen.

- Ik heb een manier nodig om Chrome-extensies te controleren op verborgen bedreigingen zoals datadiefstal.

- Ik heb een tool nodig voor de analyse en beoordeling van veiligheidsrisico's bij Chrome-extensies.

- Ik heb een manier nodig om de veiligheid van mijn geïnstalleerde Chrome-extensies te analyseren en mogelijke veiligheidsrisico's te identificeren.

Kent u een betere oplossing? Laat het ons weten.

Als u een tool of aanpak kent die mensen kan helpen een probleem op te lossen dat we nog niet hebben behandeld, horen we het graag.