Mam problem z atakami ransomware i potrzebuję narzędzia, które ochroni moje urządzenia i dane.

Rozwiązuje Quad9

Problem

Znajduję się w specyficznym zagrożeniu cyberbezpieczeństwa, znanym jako ataki ransomware. Chodzi o rodzaj wirusa malware, który szyfruje moje dane i zmusza mnie do zapłaty okupu, aby odzyskać dostęp do moich informacji. Szukam narzędzia, które potrafi chronić moje urządzenia i dane przed tymi zagrożeniami. Ponadto chcę, aby te środki bezpieczeństwa działały prewencyjnie, chroniąc moje dane i urządzenia w czasie rzeczywistym, aby upewnić się, że nie padnę ofiarą ataków ransomware. Aby poprawić moją sytuację cyberbezpieczeństwa, potrzebuję skutecznego i kompleksowego narzędzia ochronnego.

Zrzuty ekranu

Rozwiązanie

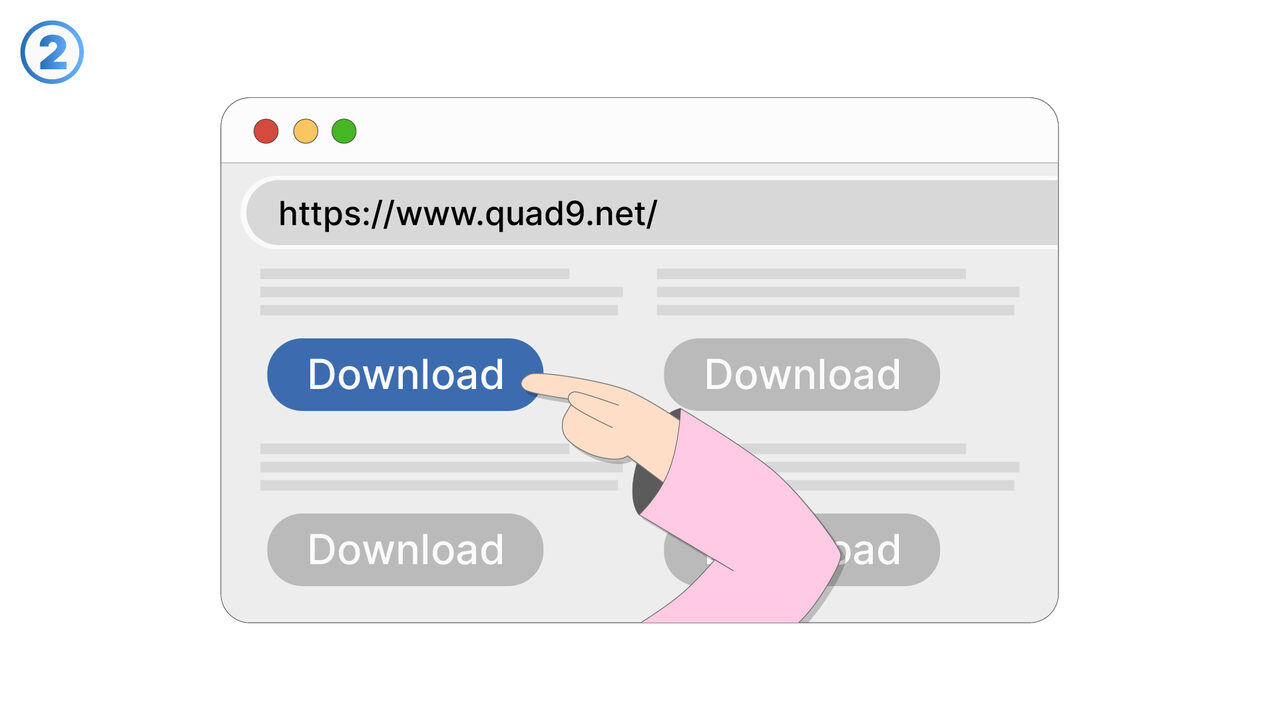

Narzędzie Quad9, dostępne bezpłatnie, może pomóc w ochronie przed atakami ransomware. Działa na poziomie DNS, co oznacza, że monitoruje ruch między Twoimi urządzeniami a Internetem, aby zapobiec dostępowi do znanych złośliwych stron internetowych, które mogą zawierać ransomware. Quad9 wykorzystuje informacje o zagrożeniach w czasie rzeczywistym z różnych źródeł, co umożliwia wczesne wykrycie potencjalnych ataków ransomware, zanim zainfekują one Twoje urządzenia. Dzięki działaniom prewencyjnym Twoje urządzenia i dane są chronione przed tymi specyficznymi cyberzagrożeniami. Z Quad9 możesz skutecznie chronić się przed atakami ransomware, jednocześnie wzmacniając istniejącą infrastrukturę bezpieczeństwa systemu. Quad9 znacznie poprawia poziom bezpieczeństwa zarówno dla firm, jak i osób prywatnych. Skorzystaj z Quad9, aby chronić się przed coraz liczniejszymi zagrożeniami ransomware.

Zewnętrzny zasób

https://www.quad9.net/

Użyj tego narzędzia jako rozwiązania następujących problemów

- Potrzebuję bezpiecznego narzędzia, aby być chronionym przed dostępem do szkodliwych stron internetowych i próbami wyłudzenia informacji.

- Potrzebuję narzędzia do ochrony przed oprogramowaniem szpiegującym i mylącymi stronami internetowymi, które działa na poziomie DNS.

- Potrzebuję rozwiązania, aby chronić moje urządzenie przed komunikacją ze szkodliwymi stronami internetowymi.

- Martwię się o bezpieczeństwo moich urządzeń podłączonych do Internetu i potrzebuję rozwiązania, które chroni przed szkodliwymi stronami internetowymi.

- Potrzebuję sposobu na zminimalizowanie ryzyka pobrań Drive-By i ochronę mojego systemu przed znanymi szkodliwymi stronami internetowymi.

- Potrzebuję narzędzia, które chroni mnie przed dostępem do szkodliwych stron internetowych i blokuje wprowadzające w błąd wyskakujące okienka.

- Potrzebuję narzędzia, które chroni mnie przed dostępem do szkodliwych stron internetowych i zwiększa moje bezpieczeństwo DNS.

- Potrzebuję zwiększonego poziomu cyberbezpieczeństwa, aby zapobiec dostępowi do szkodliwych stron internetowych i chronić moje urządzenia hardware.

- Potrzebuję ochrony przed dostępem do szkodliwych stron internetowych, aby zapobiec kradzieży moich danych logowania.

Znasz lepsze rozwiązanie? Daj nam znać.

Jeśli znasz narzędzie lub podejście, które mogłoby pomóc rozwiązać problem, którego jeszcze nie omówiliśmy, chętnie się o tym dowiemy.